Chaque jour, nous échangeons une grande quantité d’informations sur internet : messages, mots de passe, coordonnées bancaires, photos ou encore documents professionnels. Pour éviter que ces données ne soient interceptées ou consultées par des personnes non autorisées, il est essentiel de les protéger. C’est précisément le rôle du chiffrement des données.

Le chiffrement est une technique qui consiste à transformer une information lisible en une forme illisible, de sorte que seules les personnes disposant de la clé appropriée puissent la comprendre. Cette technologie est aujourd’hui utilisée partout : lorsque vous consultez un site sécurisé, envoyez un message via une application de messagerie ou effectuez un paiement en ligne.

Sans chiffrement, la majorité des communications sur internet seraient vulnérables aux interceptions et aux attaques informatiques. Il constitue donc l’un des piliers fondamentaux de la sécurité numérique moderne.

Dans cet article, nous allons découvrir comment fonctionne le chiffrement des données, quels sont les différents types de chiffrement et comment cette technologie protège nos informations au quotidien.

Qu’est-ce que le chiffrement des données ?

Le chiffrement des données est une technique utilisée pour protéger des informations en les rendant illisibles pour toute personne qui ne possède pas la clé permettant de les déchiffrer. Son objectif est simple : empêcher qu’un tiers puisse comprendre ou exploiter des données s’il parvient à y accéder.

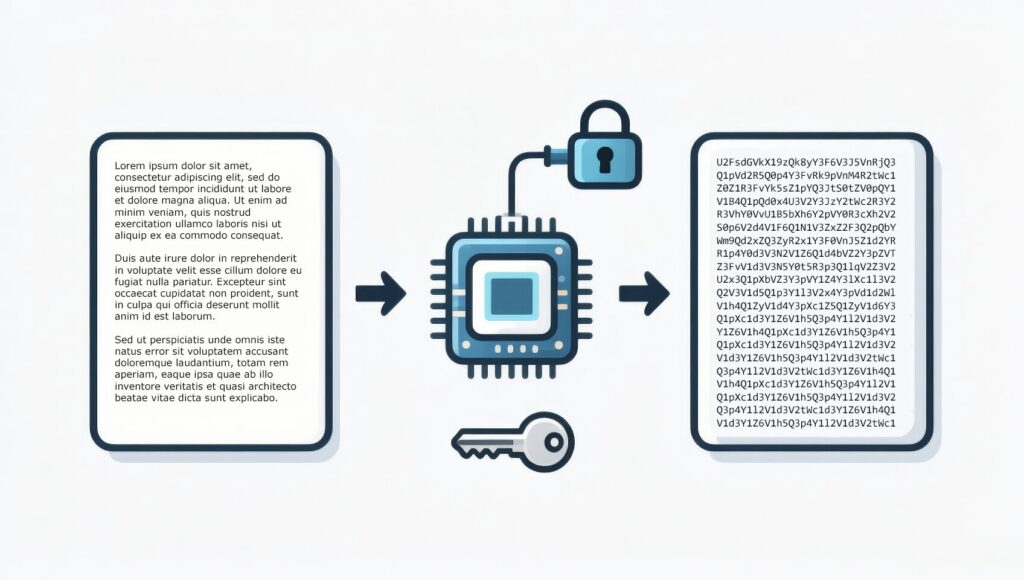

Concrètement, le chiffrement consiste à transformer une information lisible, appelée texte en clair, en une information codée appelée texte chiffré. Cette transformation est réalisée à l’aide d’un algorithme de chiffrement et d’une clé. Sans cette clé, les données apparaissent comme une suite de caractères incompréhensibles.

Prenons un exemple simple. Si vous envoyez un message contenant des informations sensibles sans chiffrement, quelqu’un qui intercepte ce message peut le lire immédiatement. En revanche, si le message est chiffré, la personne qui l’intercepte ne verra qu’un ensemble de données incompréhensibles. Seule la personne disposant de la clé de déchiffrement pourra retrouver le message original.

Ce principe est utilisé pour sécuriser de nombreuses informations numériques : messages, mots de passe, fichiers, communications entre serveurs ou encore transactions bancaires en ligne.

Le chiffrement joue donc un rôle essentiel dans la confidentialité des données. Même si des informations sont interceptées ou volées, elles restent inutilisables sans la clé permettant de les déchiffrer.

Pourquoi le chiffrement est-il indispensable aujourd’hui ?

Avec le développement d’internet et des services numériques, une grande partie de nos activités quotidiennes passe désormais par des systèmes informatiques. Nous envoyons des messages, stockons des documents dans le cloud, effectuons des achats en ligne et partageons des informations personnelles sur de nombreuses plateformes. Toutes ces données circulent en permanence sur des réseaux informatiques.

Sans mécanisme de protection, ces informations pourraient être interceptées, copiées ou modifiées par des personnes malveillantes. C’est précisément pour éviter ce type de situation que le chiffrement est devenu indispensable.

L’un des premiers enjeux concerne la protection des données personnelles. Nos appareils contiennent aujourd’hui une grande quantité d’informations sensibles : photos, documents, mots de passe ou encore données professionnelles. Le chiffrement permet de protéger ces données afin qu’elles restent inaccessibles à toute personne qui ne possède pas la clé de déchiffrement.

Le chiffrement est également essentiel pour sécuriser les communications sur internet. Lorsque vous envoyez un message via une application de messagerie ou que vous consultez un site web sécurisé, les informations échangées sont généralement chiffrées. Cela empêche un tiers de lire le contenu des communications s’il parvient à intercepter les données qui circulent sur le réseau.

Enfin, le chiffrement joue un rôle crucial dans la sécurisation des transactions en ligne. Lorsque vous effectuez un paiement sur un site e-commerce, les informations comme votre numéro de carte bancaire sont chiffrées avant d’être transmises. Cela réduit fortement les risques qu’un attaquant puisse récupérer ces données pendant leur transmission.

Dans un monde où les données circulent en permanence entre les appareils, les serveurs et les services en ligne, le chiffrement est devenu un élément fondamental de la sécurité numérique. Il protège la confidentialité des informations et contribue à instaurer la confiance dans l’utilisation des technologies numériques.

Comment fonctionne le chiffrement ?

Le chiffrement repose sur un principe simple : transformer des données lisibles en données illisibles à l’aide d’une méthode mathématique. Cette transformation est réalisée grâce à trois éléments essentiels : un algorithme de chiffrement, une clé de chiffrement et les données à protéger.

Un algorithme de chiffrement est une série d’opérations mathématiques qui permet de transformer une information. Il s’agit en quelque sorte d’une recette ou d’un procédé utilisé pour modifier les données afin de les rendre incompréhensibles pour toute personne ne possédant pas la clé appropriée.

La clé de chiffrement est un élément fondamental du processus. Il s’agit d’une valeur, généralement composée d’une longue suite de caractères ou de nombres, qui va être utilisée par l’algorithme pour transformer les données. Même si quelqu’un connaît l’algorithme utilisé, il lui sera extrêmement difficile de retrouver l’information originale sans cette clé.

Le processus de chiffrement se déroule généralement en plusieurs étapes :

- Les données originales, appelées texte en clair, sont envoyées à un algorithme de chiffrement.

- L’algorithme utilise une clé de chiffrement pour transformer ces données.

- Le résultat est un texte chiffré, qui apparaît comme une suite de caractères incompréhensibles.

Pour retrouver les données d’origine, il faut effectuer l’opération inverse appelée déchiffrement. Cette opération utilise la clé appropriée afin de reconstruire l’information originale à partir du texte chiffré.

Ce mécanisme permet de protéger les informations lorsqu’elles sont stockées ou lorsqu’elles circulent sur un réseau. Même si les données sont interceptées, elles restent inutilisables tant que l’attaquant ne possède pas la clé permettant de les déchiffrer.

Le chiffrement symétrique

Le chiffrement symétrique est l’une des méthodes de chiffrement les plus anciennes et les plus simples à comprendre. Son principe repose sur l’utilisation d’une seule et même clé pour chiffrer et déchiffrer les données.

Dans ce système, la personne qui envoie un message utilise une clé de chiffrement pour transformer les données en texte chiffré. Le destinataire doit ensuite utiliser exactement la même clé pour effectuer l’opération inverse et retrouver les données originales.

Le fonctionnement peut être résumé en plusieurs étapes :

- L’expéditeur possède une clé secrète.

- Il utilise cette clé avec un algorithme de chiffrement pour transformer les données en texte chiffré.

- Le message chiffré est envoyé au destinataire.

- Le destinataire utilise la même clé pour déchiffrer le message et retrouver les données d’origine.

L’un des principaux avantages du chiffrement symétrique est sa rapidité. Les algorithmes utilisés sont généralement très efficaces et permettent de chiffrer de grandes quantités de données rapidement. C’est pour cette raison que ce type de chiffrement est souvent utilisé pour protéger des fichiers, des disques durs ou encore certaines communications sur internet.

Cependant, cette méthode présente aussi une difficulté importante : le partage de la clé. Pour que la communication fonctionne, l’expéditeur et le destinataire doivent tous les deux posséder la même clé secrète. Si cette clé est interceptée par une personne malveillante, celle-ci pourra également déchiffrer les données.

C’est pour résoudre ce problème que d’autres méthodes ont été développées, notamment le chiffrement asymétrique, qui utilise un système de clés publiques et privées.

Le chiffrement asymétrique

Le chiffrement asymétrique est une méthode de chiffrement qui utilise deux clés différentes au lieu d’une seule. Ces deux clés sont appelées clé publique et clé privée, et elles fonctionnent ensemble pour sécuriser les communications.

La clé publique peut être partagée librement avec tout le monde. Elle sert à chiffrer les données. En revanche, la clé privée doit rester strictement secrète. Elle permet de déchiffrer les données qui ont été chiffrées avec la clé publique correspondante.

Le fonctionnement peut être résumé de la manière suivante :

- Une personne génère une paire de clés : une clé publique et une clé privée.

- La clé publique peut être envoyée ou publiée sans risque.

- Si quelqu’un souhaite envoyer un message sécurisé à cette personne, il utilise sa clé publique pour chiffrer le message.

- Une fois le message reçu, seule la clé privée correspondante permet de le déchiffrer.

Pour en savoir un peu plus sur les clés publiques et privées, n’hésitez pas à regarder ma vidéo sur le sujet

Ce système présente un avantage important : il n’est plus nécessaire d’échanger une clé secrète à l’avance. La clé publique peut être diffusée librement, tandis que la clé privée reste protégée par son propriétaire.

Le chiffrement asymétrique est largement utilisé sur internet pour sécuriser les communications. Il joue notamment un rôle essentiel dans les protocoles de sécurité comme HTTPS, qui protège les échanges entre votre navigateur et les sites web que vous consultez.

Cependant, le chiffrement asymétrique est généralement plus lent que le chiffrement symétrique. C’est pourquoi, dans de nombreux systèmes de sécurité, les deux méthodes sont utilisées ensemble : le chiffrement asymétrique sert à échanger une clé de manière sécurisée, puis le chiffrement symétrique est utilisé pour protéger les données échangées.

Le chiffrement dans la vie quotidienne (HTTPS, messageries, Wi-Fi)

Le chiffrement n’est pas seulement un concept théorique utilisé par les spécialistes de la sécurité informatique. En réalité, il est utilisé en permanence dans notre vie numérique, souvent sans que nous nous en rendions compte. Dès que nous naviguons sur internet, envoyons un message ou stockons des données sur un appareil, le chiffrement joue un rôle essentiel pour protéger nos informations.

L’un des exemples les plus courants est le HTTPS, que l’on retrouve dans l’adresse de la plupart des sites web. Le HTTPS repose sur le protocole TLS, qui permet de sécuriser la communication entre votre navigateur et le serveur du site que vous consultez. Lorsqu’une connexion HTTPS est établie, un mécanisme de sécurité se met en place pour vérifier l’identité du site et chiffrer les données échangées.

Ce processus utilise généralement deux types de chiffrement. Dans un premier temps, le chiffrement asymétrique permet d’échanger une clé de manière sécurisée entre le navigateur et le serveur. Ensuite, cette clé est utilisée pour mettre en place un chiffrement symétrique, plus rapide, qui protège les données échangées pendant toute la session.

Le chiffrement est également très présent dans les applications de messagerie sécurisées. Des services comme les messageries modernes utilisent souvent un système appelé chiffrement de bout en bout. Cela signifie que les messages sont chiffrés sur l’appareil de l’expéditeur et ne peuvent être déchiffrés que sur l’appareil du destinataire. Même les serveurs du service de messagerie ne peuvent pas lire le contenu des messages.

Les réseaux Wi-Fi utilisent eux aussi le chiffrement pour protéger les communications. Les protocoles de sécurité comme WPA2 ou WPA3 permettent de chiffrer les données échangées entre un appareil et le routeur. Cela empêche les personnes situées à proximité du réseau d’intercepter facilement les informations qui circulent.

Enfin, de nombreux appareils utilisent aujourd’hui le chiffrement des disques durs ou du stockage interne. Sur les ordinateurs et les smartphones modernes, les données peuvent être automatiquement chiffrées afin de les protéger en cas de perte ou de vol de l’appareil. Sans le mot de passe ou la clé de déchiffrement, les informations stockées restent inaccessibles.

Tous ces exemples montrent que le chiffrement est devenu un élément central de la sécurité numérique moderne, utilisé chaque jour pour protéger nos communications et nos données personnelles.

Les limites du chiffrement

Même si le chiffrement est l’un des outils les plus efficaces pour protéger les données, il n’est pas infaillible. Son efficacité dépend fortement de la manière dont il est utilisé et mis en œuvre. Dans certains cas, des erreurs de configuration ou de conception peuvent affaiblir considérablement la sécurité d’un système.

L’un des problèmes les plus fréquents concerne les mauvaises implémentations. Même lorsqu’un algorithme de chiffrement est solide d’un point de vue théorique, une erreur dans son utilisation ou dans le logiciel qui l’implémente peut créer des failles de sécurité. Des erreurs de programmation, des bibliothèques mal configurées ou l’utilisation d’algorithmes obsolètes peuvent rendre un système vulnérable aux attaques.

La gestion des clés de chiffrement constitue également un enjeu majeur. Les clés sont l’élément central du chiffrement : si elles sont mal protégées, l’ensemble du système devient fragile. Par exemple, stocker une clé dans un fichier non sécurisé, la partager de manière non protégée ou utiliser des clés trop faibles peut permettre à un attaquant de déchiffrer les données.

Les attaques informatiques représentent une autre limite importante. Dans certains cas, les cybercriminels ne cherchent pas à casser directement le chiffrement, ce qui est souvent très difficile, mais plutôt à exploiter d’autres failles. Ils peuvent par exemple utiliser des techniques comme l’hameçonnage (phishing), installer des logiciels malveillants ou accéder directement à un appareil afin de récupérer les données avant qu’elles ne soient chiffrées ou après leur déchiffrement.

Enfin, certains systèmes de chiffrement peuvent devenir moins sûrs avec le temps. Les progrès technologiques, l’augmentation de la puissance de calcul et la découverte de nouvelles techniques d’attaque peuvent rendre certains algorithmes obsolètes. C’est pour cette raison que les standards de chiffrement sont régulièrement mis à jour afin de maintenir un niveau de sécurité élevé.

Le chiffrement reste donc un outil essentiel pour protéger les données, mais il doit toujours être accompagné de bonnes pratiques de sécurité pour être réellement efficace.

L’avenir du chiffrement face aux ordinateurs quantiques

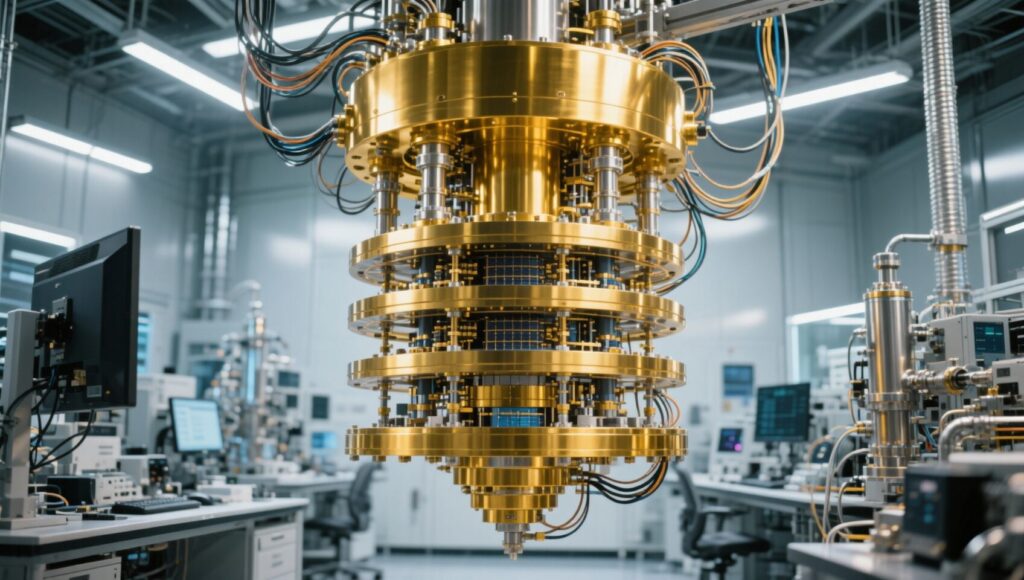

L’informatique quantique pourrait avoir un impact important sur certains systèmes de chiffrement utilisés aujourd’hui. En effet, les ordinateurs quantiques ont la capacité d’exécuter certains types de calculs beaucoup plus rapidement que les ordinateurs classiques, ce qui pourrait remettre en cause la sécurité de certains algorithmes cryptographiques.

De nombreux systèmes de chiffrement actuels reposent sur des problèmes mathématiques très difficiles à résoudre pour les ordinateurs classiques. Par exemple, certains algorithmes utilisent la difficulté de factoriser de très grands nombres ou de résoudre certains problèmes liés aux nombres premiers. Pour un ordinateur classique, ces calculs peuvent prendre un temps extrêmement long lorsque les nombres deviennent très grands.

Cependant, des chercheurs ont montré que certains algorithmes quantiques, comme l’algorithme de Shor, pourraient théoriquement résoudre ces problèmes beaucoup plus rapidement à l’aide d’un ordinateur quantique suffisamment puissant. Cela pourrait permettre de casser certains systèmes de chiffrement asymétrique largement utilisés aujourd’hui, notamment ceux qui reposent sur des méthodes comme RSA ou certains systèmes basés sur les courbes elliptiques.

Cela ne signifie pas pour autant que tout le chiffrement actuel deviendra soudainement inutile. Les ordinateurs quantiques capables de casser ces systèmes n’existent pas encore à grande échelle, et les chercheurs travaillent déjà sur de nouvelles méthodes de chiffrement conçues pour résister aux attaques quantiques.

Ces nouvelles approches sont regroupées sous le terme de cryptographie post-quantique. Leur objectif est de développer des algorithmes de chiffrement qui resteraient sécurisés même face à des ordinateurs quantiques très puissants. Plusieurs organisations et institutions travaillent déjà à la standardisation de ces nouvelles technologies afin d’anticiper les évolutions futures de l’informatique.

L’arrivée de l’informatique quantique pourrait donc représenter un défi pour la sécurité numérique, mais elle pousse également la communauté scientifique à développer des solutions plus robustes pour protéger les données à long terme.

Si vous souhaitez en savoir plus sur les ordinateurs quantiques, je vous conseille de lire mon article sur le sujet.

Conclusion

Le chiffrement des données est aujourd’hui un élément essentiel de la sécurité numérique. Il permet de protéger les informations sensibles en les transformant en données illisibles pour toute personne ne possédant pas la clé nécessaire pour les déchiffrer. Grâce à cette technique, il est possible de sécuriser les communications, les transactions en ligne et le stockage de nombreuses informations personnelles.

Le chiffrement est aujourd’hui présent dans de nombreux services du quotidien. Il protège notamment les connexions HTTPS, les messageries sécurisées, les réseaux Wi-Fi et le stockage des données sur nos appareils. Sans ces mécanismes de protection, une grande partie des communications sur internet serait vulnérable aux interceptions et aux attaques informatiques.

Cependant, le chiffrement n’est pas une solution parfaite. Sa sécurité dépend aussi de la manière dont il est utilisé, de la gestion des clés et de la mise en œuvre des systèmes de sécurité. De plus, les évolutions technologiques, comme le développement de l’informatique quantique, pourraient à l’avenir remettre en question certains systèmes de chiffrement actuels.

Malgré ces défis, le chiffrement reste l’un des outils les plus importants pour garantir la confidentialité des données et la sécurité des communications dans un monde de plus en plus numérique. Son évolution continuera de jouer un rôle central dans la protection des informations et dans la confiance que nous accordons aux technologies numériques.